YellowKey 是一个引发安全圈震动的开源工具,它利用 Windows 恢复环境(WinRE)中一个长期未被公开的底层漏洞,实现了对 BitLocker 全盘加密系统的“零密码绕过”——只要物理接触目标设备数秒,即可在恢复环境中获得对加密系统盘的完全读写权限。这不是暴力破解,也不是密钥提取,而是一次精准击中设计逻辑盲区的高危 bypass,其便捷性甚至让开发者自嘲“这简直像微软预留的后门”。

核心功能

- 无需 BitLocker 恢复密钥或TPM授权,直接绕过全盘加密保护

- 支持离线操作:可将触发载荷(FsTx 文件夹)预置在 USB 设备、EFI 系统分区甚至内置硬盘的任意可写位置

- 兼容主流 Windows 版本(Windows 10/11 各大更新版本均已验证有效)

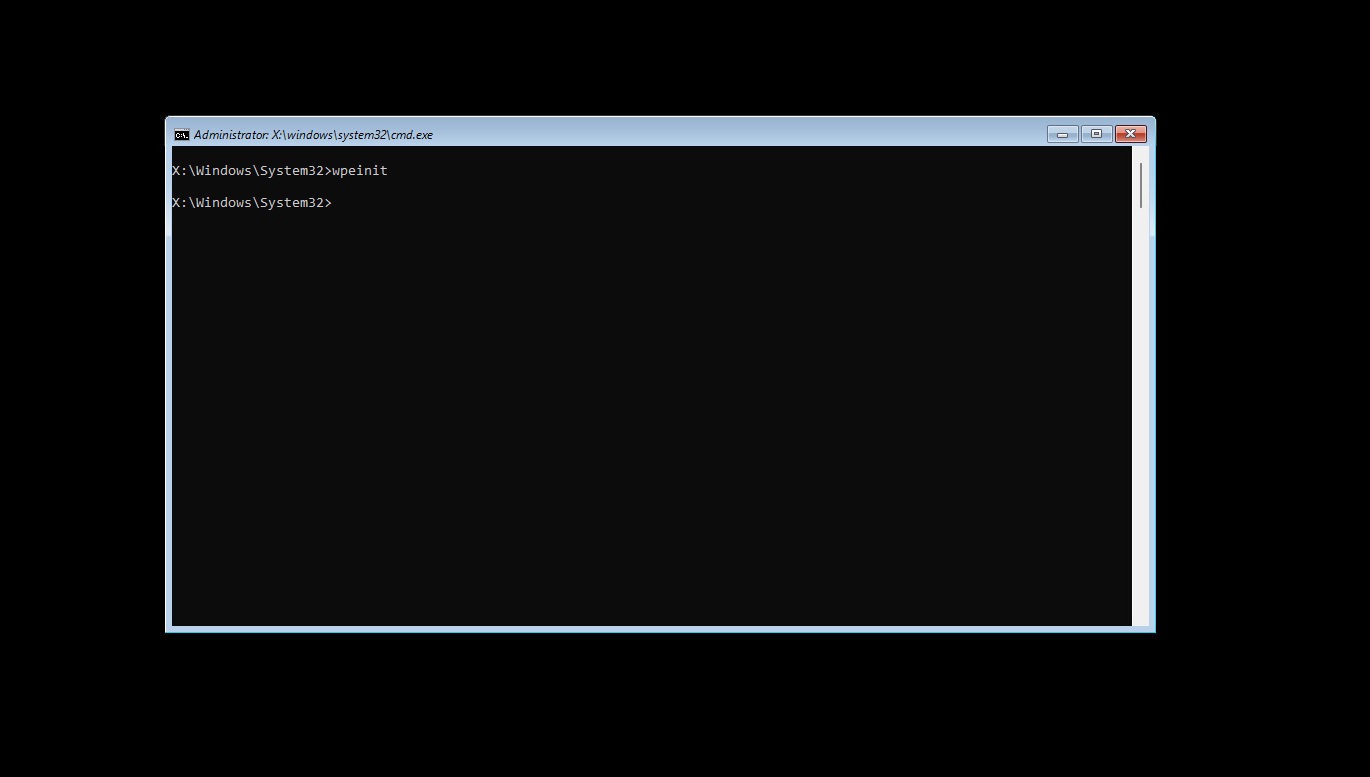

- 启动即生效:在 Windows Recovery Environment(WinRE)中触发后,自动弹出拥有 SYSTEM 权限的命令行 Shell

- 可读写整个 BitLocker 加密卷:包括系统分区(C:\)、用户数据、SAM 注册表、NTDS.dit 等敏感文件

- 轻量免依赖:纯文件部署,不需编译、不需驱动安装、不修改系统文件

适合哪些人用

⚠️ 请严格遵守《中华人民共和国网络安全法》及本地法律法规:该工具仅限授权场景使用!

适合以下**合规用途**的专业人员:红队渗透测试工程师(在客户书面授权下开展终端横向移动与凭证提取)、数字取证分析师(对失窃/故障加密设备进行合法司法取证)、企业安全响应团队(模拟高级攻击链,检验 BitLocker 防护有效性)、安全研究员与教育者(深入理解 WinRE 架构与 Windows 加密信任链缺陷)。普通用户请勿尝试——此技术一旦滥用,将严重威胁个人与企业数据安全。

快速上手

⚠️ 操作前请确保已获得设备所有者明确授权,并在隔离测试环境(如虚拟机+虚拟USB)中充分验证。

- 前往 GitHub 项目页 下载最新版 FsTx 文件夹(无需解压,保持原始结构)

- 准备一个格式化为 NTFS/FAT32/exFAT 的 U 盘,创建路径:

U:\System Volume Information\FsTx\,将下载的 FsTx 文件夹完整复制至此 - 将 U 盘插入目标 Windows 设备(已启用 BitLocker 加密)

- 按住 Shift 键 点击“重启”进入 WinRE → 立即松开 Shift,**立刻长按 Ctrl 键不放** → 等待黑屏后自动弹出命令行窗口

- 输入

diskpart→list volume即可看到已解锁的 BitLocker 卷;使用notepad或copy命令即可访问其中全部文件

项目信息

YellowKey Bitlocker Bypass Vulnerability

698

Stars

145

Forks

Unknown

MIT

编程语言:未知(二进制/脚本混合载荷,无需编译)| Star 数:698(GitHub,截至2024年中)| 开源协议:MIT| GitHub 项目地址

这是目前中文社区最值得技术从业者深度了解的 Windows 底层安全案例之一——它不靠漏洞利用链,而靠对系统信任机制的“合理滥用”,提醒我们:最强的加密,也可能败给最安静的设计疏忽。