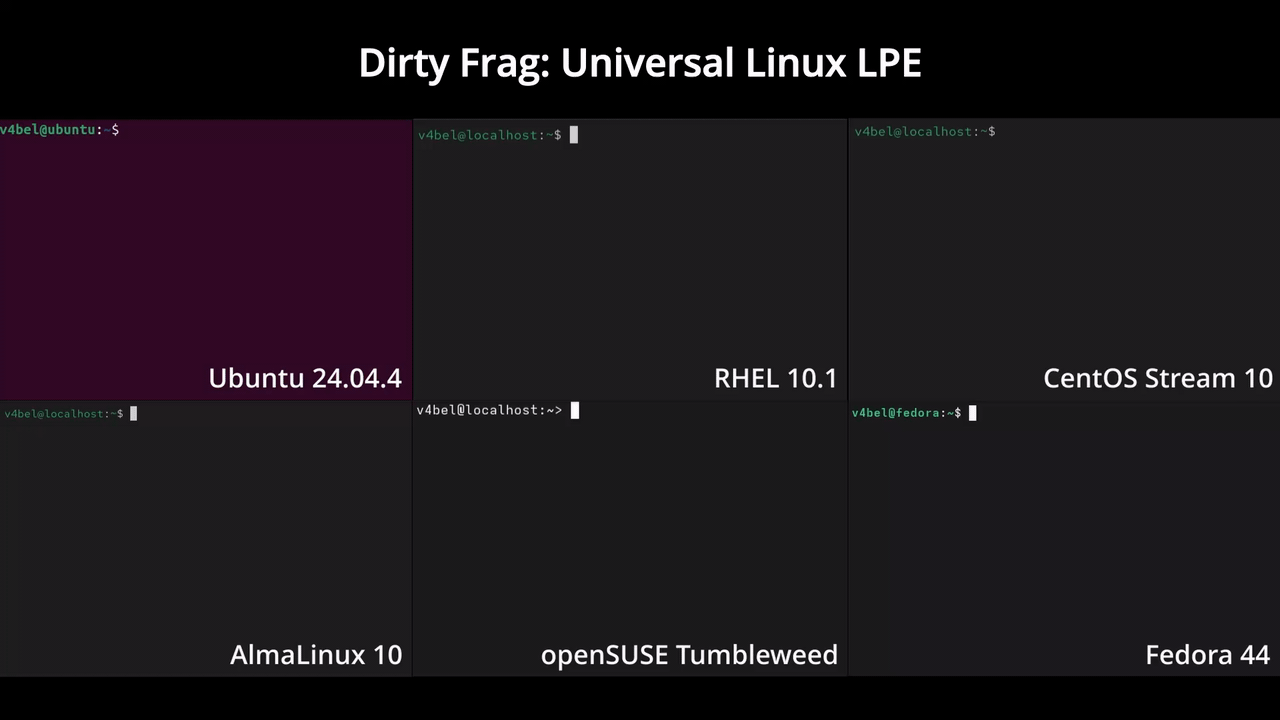

Dirty Frag 是一款基于 Linux 内核逻辑缺陷设计的本地提权(LPE)利用工具,由安全研究员 Hyunwoo Kim(@v4bel)发现并公开。它巧妙复用两个已知内核子系统(xfrm-ESP 与 RxRPC)中的页缓存写入漏洞,通过确定性逻辑链式触发,实现从普通用户到 root 权限的稳定提升。与依赖时间窗口的竞态类漏洞不同,Dirty Frag 不会引发内核崩溃,失败时系统完全无感,实测在主流发行版(Ubuntu、Debian、RHEL/CentOS Stream、Arch Linux 等)上成功率接近 100%。

核心功能

- 全自动本地提权:仅需一条命令编译运行,即可获取 root shell,无需交互或复杂配置

- 零竞态依赖:基于确定性逻辑缺陷,不依赖内存布局猜测、时间差或反复重试,规避传统 LPE 的不稳定性

- 高兼容性支持:已在 Linux 5.10–6.11 多个长期支持(LTS)及最新主线内核版本上验证有效

- 静默可靠:利用失败不会导致内核 panic 或日志告警,适合渗透测试中低痕迹操作

- 轻量纯净:仅含一个 C 源文件(

exp.c),无外部依赖(除标准 libc 和 libutil),编译即用 - 技术延续性强:属于「Dirty Pipe」「Copy Fail」同源漏洞家族,为内核安全研究者提供重要分析范式

适合哪些人用

本工具主要面向三类技术人群:一是网络安全从业者与红队工程师,用于合法授权的渗透测试与攻防演练;二是 Linux 内核安全研究人员,可借助其 PoC 快速复现和深入分析 xfrm/RxRPC 子系统的设计缺陷;三是系统运维与安全加固人员,通过实际验证理解漏洞危害,推动及时升级补丁或启用缓解措施(如禁用 RxRPC 模块)。⚠️ 请严格遵守《网络安全法》及授权范围使用,禁止未授权扫描或攻击生产环境。

快速上手

在目标 Linux 主机(确保内核版本处于受影响范围内)终端中执行以下命令:

git clone https://github.com/V4bel/dirtyfrag.git && cd dirtyfrag && gcc -O0 -Wall -o exp exp.c -lutil && ./exp

若成功,将直接弹出 root 权限的交互式 shell(提示符变为 #)。建议首次使用前先在虚拟机中测试,并确认当前系统尚未应用上游补丁(截至 2024 年中,Linux 官方尚未发布 CVE 编号及正式修复)。

项目信息

编程语言:C|GitHub Star 数:1740|开源协议:未明确声明(作者按 linux-distros 邮件列表协调要求发布,属负责任披露范畴)|GitHub 项目地址

这是一款真正站在实战前沿的内核安全工具——它不靠运气,只靠逻辑;不拼速度,只讲确定性。如果你正在寻找一个稳定、干净、有深度的 Linux 提权参考实现,Dirty Frag 值得你花五分钟编译并深入理解它的每一行代码。