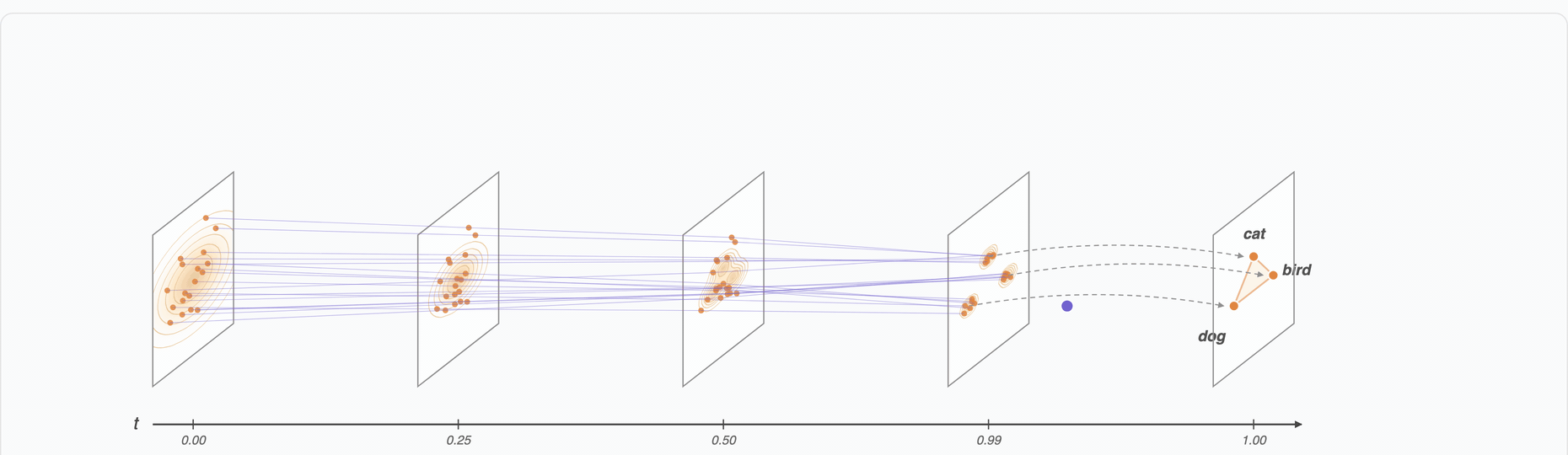

GreenPlasma 是一个轻量级、高隐蔽性的 Windows 本地提权(EoP)利用工具,基于 Windows 系统中 CTFMON 进程存在的“任意节对象(Section Object)创建”漏洞,可绕过常规用户权限限制,在目标系统上稳定获取 SYSTEM 级别命令行权限。它不依赖恶意驱动或复杂反射加载,而是巧妙复用系统合法机制,在 Windows 11、Server 2022/2026 等新版系统上实测有效,为红队演练、CTF实战与安全研究提供了一条干净利落的提权路径。

核心功能

- 精准触发 CTFMON 进程的内核对象滥用行为,实现任意目录下可写节对象(Section)的创建

- 无需管理员权限即可在 SYSTEM 可写目录(如

C:\Windows\System32\config或对象管理器路径\BaseNamedObjects)中植入受控内存节 - 支持将节对象映射为可执行内存,直接执行 Shellcode,一键获得交互式 SYSTEM 命令行(cmd.exe / powershell.exe)

- 高度规避主流终端防护(EDR)检测:无文件落地、不修改注册表、不注入远程进程、不调用可疑 API(如 NtCreateThreadEx)

- 代码精简可控(仅核心 PoC 逻辑),便于安全研究员二次开发——例如扩展为持久化载荷、配合横向移动或绕过特定服务沙箱

- 兼容性明确:官方验证通过 Windows 11 22H2+、Windows Server 2022/2026,暂未适配 Windows 10(因 CTFMON 行为差异)

适合哪些人用

本项目主要面向三类技术人群:网络安全红队工程师——用于实战攻防中快速突破本地权限壁垒;CTF 夺旗选手与逆向爱好者——作为 Windows 内核对象机制学习的优质案例,理解“对象管理器路径信任链断裂”如何引发权限失控;Windows 系统安全研究员——深入分析 CTFMON 组件设计缺陷,辅助挖掘类似内核对象滥用路径(如事件、信号量、符号链接等)。普通用户请勿随意运行,该工具本质为高危利用代码,仅限授权环境使用。

快速上手

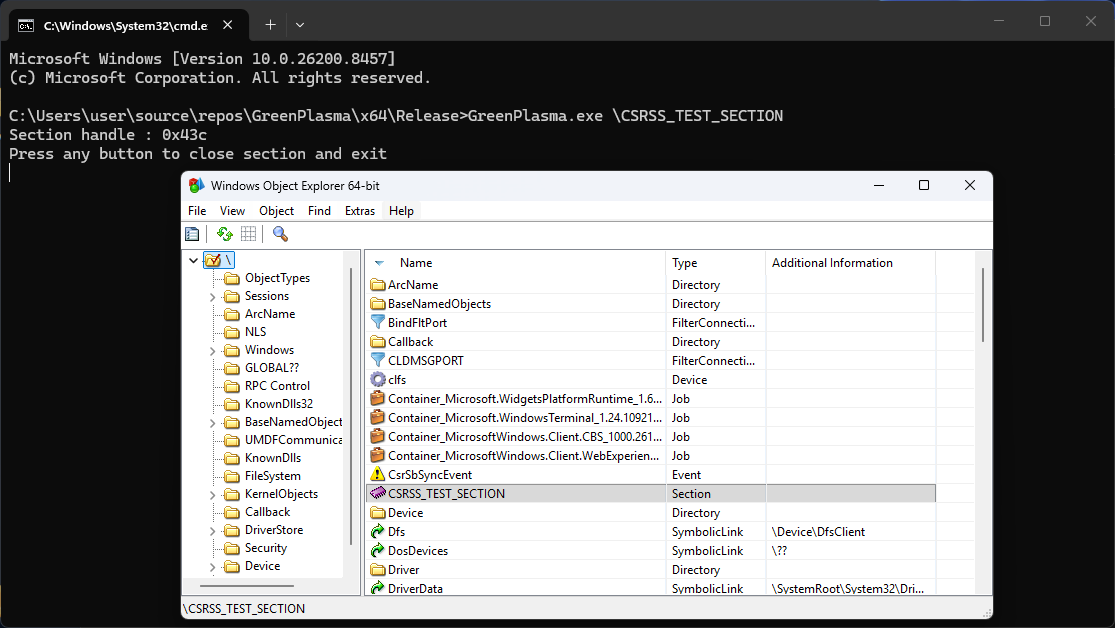

GreenPlasma 无需编译安装,开箱即用:

- 前往 GitHub Releases 页面 下载最新版

GreenPlasma.exe(已静态链接,免 VC++ 运行库) - 以普通用户身份双击运行(或命令行执行),程序自动启动 CTFMON 并触发漏洞链

- 约 2–5 秒后,弹出一个新的 SYSTEM 权限的 cmd 窗口(窗口标题含 “GreenPlasma SHELL”)

- 如需静默执行或集成进自动化脚本,可添加

-s参数(例如:GreenPlasma.exe -s),此时将后台创建 SYSTEM 进程并返回其 PID,方便后续通信 - 重要提示:首次运行前建议关闭 Windows Defender 实时保护(临时),部分版本可能将其误报为“HackTool”,但代码完全开源可审计,无后门

项目信息

GreenPlasma Windows CTFMON Arbitrary Section Creation Elevation of Privileges Vulnerability

539

Stars

159

Forks

C++

MIT

编程语言:C++|GitHub Star 数:539|开源协议:MIT|GitHub 项目地址

如果你正在寻找一款代码透明、原理扎实、实战有效的 Windows 提权工具,GreenPlasma 值得你花十分钟下载、验证并加入自己的安全工具箱。